Сьогодні перемогу визначає не лише кількість особового складу чи техніки. Вирішальними стають швидкість передачі інформації, стійкість зв’язку, захищеність даних, ефективність…

Фахівці Урядової команди реагування на комп’ютерні надзвичайні події України CERT-UA, яка діє при Держспецзв’язку, проаналізували актуальні тактики, техніки та процедури, що використовують хакери одного з найбільш активних та небезпечних російських хакерських угруповань — UAC-0010 (Armageddon / Gamaredon).

Про те, що до цього хакерського угруповання належать колишні «офіцери» із СБУ в АР Крим, які у 2014 році зрадили Батьківщину і почали прислужувати фсб росії, на урядовому порталі нагадала Державна служба спеціального зв’язку та захисту інформації України.

Основним завданням угруповання є кібершпигунство щодо сил безпеки та оборони України. Також відомо щонайменше про один випадок здійснення деструктивної діяльності на об’єкті інформаційної інфраструктури.

За даними CERT-UA, кількість одночасно інфікованих комп’ютерів, які переважно функціонують в межах інформаційно-комунікаційних систем державних органів, може сягати кількох тисяч.

Як атакують

Як вектор первинної компрометації хакери здебільшого використовують електронні листи та повідомлення в месенджерах (Telegram, WhatsApp, Signal), які розсилають через заздалегідь скомпрометовані облікові записи. Найпоширеніший спосіб — надсилання жертві архіву, що містить HTM або HTA-файл, відкриття якого ініціює ланцюг інфікування.

Для розповсюдження шкідливих програм передбачена можливість ураження знімних носіїв інформації, легітимних файлів (зокрема, ярликів), а також модифікації шаблонів Microsoft Office Word, що забезпечує інфікування всіх створюваних на ЕОМ документів через додавання відповідного макросу.

Після початкового ураження зловмисники можуть викрадати файли з розширеннями .doc, .docx, .xls, .xlsx, .rtf, .odt, .txt, .jpg, .jpeg, .pdf, .ps1, .rar, .zip, .7z, .mdb протягом 30-50 хвилин — здебільшого із застосуванням шкідливих програм GAMMASTEEL.

Комп’ютер, що функціонує в ураженому стані близько тижня, може налічувати від 80 до 120 і більше шкідливих (інфікованих) файлів, без урахування тих файлів, що будуть створені на знімних носіях інформації, які будуть підключатися протягом цього періоду до ЕОМ.

Інші деталі щодо кібератак угруповання, рекомендації щодо захисту — на сайті CERT-UA за посиланням https://cert.gov.ua/article/5160737.

Також фахівці Урядової команди реагування на комп’ютерні надзвичайні події України застерігають військовослужбовців ЗСУ: якщо на комп’ютері відсутній засіб захисту класу EDR (не «антивірус») — негайно зверніться до Центру кібербезпеки ІТС (в/ч А0334; email: [email protected]) для встановлення відповідного програмного забезпечення.

У групі підвищеного ризику — ЕОМ, розміщені за межами периметру захисту, зокрема ті, які для доступу до інтернету використовують термінали Starlink.

Відсутність згаданої технології захисту підвищує вірогідність кібератак як на окремий комп’ютер, так і на всю інформаційно-комунікаційну систему (мережу) підрозділу.

У разі виявлення факту ураження за наведеними CERT-UA індикаторами — невідкладно повідомляйте Центр кібербезпеки ІТС.

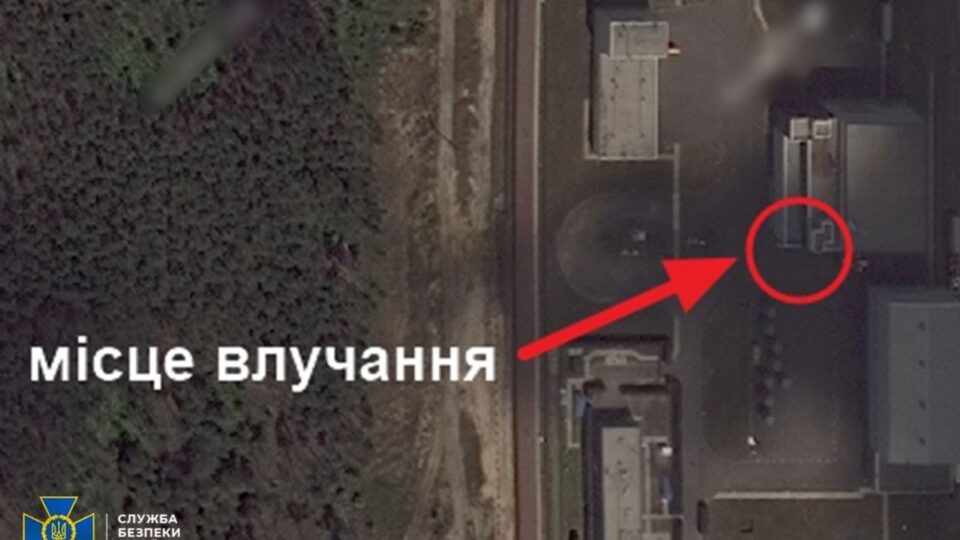

Офіс Генерального прокурора опублікував фото з місця удару російського дрона по території Централізованого сховища відпрацьованого ядерного палива.

Президент України Володимир Зеленський у неділю прибув з офіційним візитом до Великої Британії.

Пілоти Департаменту активних дій ГУР МОУ показали, як нищать особовий склад ворога та спопеляють ворожі військові цілі на Запорізькому напрямку.

Слідчі СБУ вважають воєнним злочином російський удар по будівлі Централізованого сховища відпрацьованого ядерного палива, який знаходиться біля ЧАЕС.

Найбільше ворог атакував на Гуляйпільському напрямку, де відбулося 20 боїв.

Оператори 3-го батальйону «Свобода» 4-ї бригади оперативного призначення імені Героя України сержанта Сергія Михальчука «Рубіж» зробили успішну засідку.

Номер обслуги 155 окремого батальйону територіальної оборони

Номер обслуги 155 окремого батальйону територіальної оборони

від 21000 до 51000 грн

Степанівка, Сумська область

Сьогодні перемогу визначає не лише кількість особового складу чи техніки. Вирішальними стають швидкість передачі інформації, стійкість зв’язку, захищеність даних, ефективність…